Wirus, który pomaga

5 października 2015, 09:05Symantec poinformował o wirusie, który, przynajmniej na obecnym etapie rozprzestrzeniania się, nie czyni szkody, a... pomaga. Wirus Wifatch infekuje rutery i urządzenia typu IoT (internet of things) i tworzy z nich sieć P2P. Okazało się, że zainfekowane urządzenia są... bardziej odporne na kolejne ataki hakerskie.

Szkodliwy kod preinstalowany na chińskich smartfonach

9 września 2015, 11:22Firma G Data twierdzi, że w ponad 26 modelach smartfonów, m.in. takich producentów jak Lenovo, Hauwei i Xiaomi znajduje się preinstalowany szkodliwy kod. Udaje on aplikacje dla systemu Android i został zainstalowany w firmware

Niezałatany MS Office narażony na poważny atak

9 września 2015, 07:56Cyberprzestępcy atakują dziurę w MS Office, do której poprawkę opublikowano w kwietniu. Ci, którzy jej nie zainstalowali, narażają się na utratę kontroli nad komputerem. Wystarczy bowiem otworzyć odpowiednio spreparowany dokument, by doszło do zainfekowania komputera backdoorem

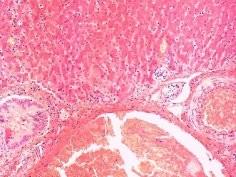

U fok występuje najbliższy krewny wirusa zapalenia wątroby typu A

26 sierpnia 2015, 11:06Naukowcy ze Szkoły Zdrowia Publicznego Mailmana Uniwersytetu Columbii odkryli u fok nowy wirus, najbliższego znanego krewnego ludzkiego wirusa zapalenia wątroby typu A (HAV).

Kolejny atak na Internet Explorera

26 sierpnia 2015, 06:53Już po raz drugi w ostatnim czasie krytyczna dopiero co załatana luka w Internet Explorerze jest atakowana przez cyberprzestępców. W ubiegłym tygodniu Microsoft wydał pilną poprawkę dla dziury typu zero-day, która była już atakowana przez hakerów

Pilna poprawka dla Firefoksa

10 sierpnia 2015, 09:48Mozilla opublikowała pilną poprawkę łatającą dziurę w Firefoksie, która pozwalała przestępcom na wyszukiwanie plików na zaatakowanym komputerze i pobieranie ich na własny serwer.

Zdalny atak na układy DRAM

30 lipca 2015, 10:23Francuscy i austriaccy eksperci opublikowali dokument, w którym opisują, w jaki sposób można przeprowadzić zdalny atak na układy pamięci DRAM. Atak wykorzystuje znany od lat problem o nazwie "Rowhammer". Problem związany jest z gęstym upakowaniem komórek pamięci w układach DRAM, co powoduje, że są one niezwykle podatne na wewnętrzne zakłócenia

Hakowanie peceta komórką

29 lipca 2015, 10:04Izraelscy eksperci ds. bezpieczeństwa pokazali, w jaki sposób za pomocą tradycyjnego telefonu komórkowego (nie smartfonu) można dokonać ataku na komputer. Nie ma przy tym potrzeby wykorzystywania Wi-Fi, Bluetootha, USB czy połączenia kablowego.

Android podatny na prosty atak

28 lipca 2015, 07:56Jak twierdzi firma Zimperium, aż 95% smartfonów z Androidem może być podatnych na prosty atak przeprowadzany za pomocą wiadomości tekstowej z dołączonym plikiem wideo. Pracownicy Zimperium poinformowali, że we wbudowanym w Androida narzędziu Stagefright, które służy do odtwarzania plików multimedialnych, istnieje dziura pozwalająca na całkowite przejęcie kontroli nad smartfonem

Microsoft skanuje

17 lipca 2015, 10:01Microsoft przeskanował setki milionów komputerów z Windows pod kątem obecności oprogramowania typu ransomware. To oprogramowanie, które blokuje użytkownikowi dostęp do plików i domaga się okupu w zamian za podanie hasła. Analiza została wykonana za pomocą wbudowanego narzędzia Malicious Software Removal Tool (MSRT)